網站上線前需要對網站進行滲透測試,上一節(jié)我們Sine安全講師講了web的基礎知識了解,明白了具體web運行的基礎和環(huán)境和協議,這一節(jié)我們來討論下域名和DNS工作原理以及http狀態(tài)碼和請求的協議來分析檢測中的重點域名收集。

1.3. 域名系統

1.3.1. 域名系統工作原理

DNS解析過程是遞歸查詢的,具體過程如下:

用戶要訪問域名www.xxxxx.com時,先查看本機hosts是否有記錄或者本機是否有DNS緩存,如果有,直接返回結果,否則向遞歸服務器查詢該域名的IP地址

遞歸緩存為空時,首先向根服務器查詢com頂級域的IP地址

根服務器告知遞歸服務器com頂級域名服務器的IP地址

遞歸向com頂級域名服務器查詢負責xxxxx.com的權威服務器的IP

com頂級域名服務器返回相應的IP地址

遞歸向xxxxx.com的權威服務器查詢www.xxxxx.com的地址記錄

權威服務器告知www.xxxxx.com的地址記錄

遞歸服務器將查詢結果返回客戶端

1.3.2. 根服務器

根服務器是DNS的核心,負責互聯網頂級域名的解析,用于維護域的權威信息,并將DNS查詢引導到相應的域名服務器。

根服務器在域名樹中代表最頂級的 . 域, 一般省略。

13臺IPv4根服務器的域名標號為a到m,即a.xxxxx.com到m.xxxxx.com,所有服務器存儲的數據相同,僅包含ICANN批準的TLD域名權威信息。

1.3.3. 權威服務器

權威服務器上存儲域名Zone文件,維護域內域名的權威信息,遞歸服務器可以從權威服務器獲得DNS查詢的資源記錄。

權威服務器需要在所承載的域名所屬的TLD管理局注冊,同一個權威服務器可以承載不同TLD域名,同一個域也可以有多個權威服務器。

1.3.4. 遞歸服務器

遞歸服務器負責接收用戶的查詢請求,進行遞歸查詢并響應用戶查詢請求。在初始時遞歸服務器僅有記錄了根域名的Hint文件。

1.3.5. DGA

DGA(Domain Generate Algorithm,域名生成算法)是一種利用隨機字符來生成C&C域名,從而逃避域名黑名單檢測的技術手段,常見于botnet中。

1.3.6. DNS隧道

DNS隧道工具將進入隧道的其他協議流量封裝到DNS協議內,在隧道上傳輸。這些數據包出隧道時進行解封裝,還原數據。

1.4. HTTP標準

1.4. HTTP標準

1.4.1. 報文格式

1.4.1.1. 請求報文格式

1.4.1.2. 響應報文格式

1.4.1.3.字段解釋

method

HTTP動詞

常見方法:HEAD / GET / POST / PUT / DELETE / PATCH / OPTIONS / TRACE

擴展方法:LOCK / MKCOL / COPY / MOVE

version

報文使用的HTTP版本

格式為HTTP/.

url

://:@:/

1.4.2. 請求頭列表

Accept

指定客戶端能夠接收的內容類型

Accept: text/plain, text/html

Accept-Charset

瀏覽器可以接受的字符編碼集

Accept-Charset: iso-8859-5

Accept-Encoding

指定瀏覽器可以支持的web服務器返回內容壓縮編碼類型

Accept-Encoding: compress, gzip

Accept-Language

瀏覽器可接受的語言

Accept-Language: en,zh

Accept-Ranges

可以請求網頁實體的一個或者多個子范圍字段

Accept-Ranges: bytes

Authorization

HTTP授權的授權證書

Authorization: Basic QWxhZGRpbjpvcGVuIHNlc2FtZQ==

Cache-Control

指定請求和響應遵循的緩存機制 Cache-Control: no-cache

Connection

表示是否需要持久連接 // HTTP 1.1默認進行持久連接

Connection: close

Cookie

HTTP請求發(fā)送時,會把保存在該請求域名下的所有cookie值一起發(fā)送給web服務器

Cookie: role=admin;ssid=1

Content-Length

請求的內容長度

Content-Length: 348

Content-Type

請求的與實體對應的MIME信息

Content-Type: application/x-www-form-urlencoded

Date

請求發(fā)送的日期和時間

Date: Tue, 15 Nov 2010 08:12:31 GMT

Expect

請求的特定的服務器行為

Expect: 100-continue

From

發(fā)出請求的用戶的Email

From: xxxxx@email.com

Host

指定請求的服務器的域名和端口號

Host: www.xxxxx.com

If-Match

只有請求內容與實體相匹配才有效

If-Match: “737060cd8c284d8af7ad3082f209582d”

If-Modified-Since

如果請求的部分在指定時間之后被修改則請求成功,未被修改則返回304代碼

If-Modified-Since: Sat, 29 Oct 2018 19:43:31 GMT

If-None-Match

如果內容未改變返回304代碼,參數為服務器先前發(fā)送的Etag,與服務器回應的Etag比較判斷是否改變

If-None-Match: “737060cd8c284d8af7ad3082f209582d”

If-Range

如果實體未改變,服務器發(fā)送客戶端丟失的部分,否則發(fā)送整個實體。參數也為Etag

If-Range: “737060cd8c284d8af7ad3082f209582d”

If-Unmodified-Since

只在實體在指定時間之后未被修改才請求成功

If-Unmodified-Since: Sat, 29 Oct 2010 19:43:31 GMT

Max-Forwards

限制信息通過代理和網關傳送的時間

Max-Forwards: 10

Pragma

用來包含實現特定的指令

Pragma: no-cache

Proxy-Authorization

連接到代理的授權證書

Proxy-Authorization:BasicQWxhZGRpbjpvcGVuIHNlc2FtZQ===

Range

只請求實體的一部分,指定范圍

Range: bytes=500-999

Referer

先前網頁的地址,當前請求網頁緊隨其后,即來路

Referer: 域名/5210.html

TE

客戶端愿意接受的傳輸編碼,并通知服務器接受接受尾加頭信息 TE: trailers,deflate;q=0.5

Upgrade

向服務器指定某種傳輸協議以便服務器進行轉換(如果支持) Upgrade: HTTP/2.0, SHTTP/1.3, IRC/6.9, RTA/x11

User-Agent

User-Agent的內容包含發(fā)出請求的用戶信息

User-Agent: Mozilla/5.0 (Linux; X11)

Via

通知中間網關或代理服務器地址,通信協議

Via: 1.0 fred, 1.1 nowhere.com (Apache/1.1)

Warning

關于消息實體的警告信息

Warn: 199 Miscellaneous warning

1.4.3. 響應頭列表

Accept-Ranges

表明服務器是否支持指定范圍請求及哪種類型的分段請求 Accept-Ranges: bytes

Age

從原始服務器到代理緩存形成的估算時間(以秒計,非負) Age: 12

Allow

對某網絡資源的有效的請求行為,不允許則返回405

Allow: GET, HEAD

Cache-Control

告訴所有的緩存機制是否可以緩存及哪種類型

Cache-Control: no-cache

Content-Encoding

web服務器支持的返回內容壓縮編碼類型。

Content-Encoding: gzip

Content-Language

響應體的語言

Content-Language: en,zh

Content-Length

響應體的長度

Content-Length: 348

Content-Location

請求資源可替代的備用的另一地址

Content-Location: /index.htm

Content-MD5

返回資源的MD5校驗值

Content-MD5: Q2hlY2sgSW50ZWdyaXR5IQ==

Content-Range

在整個返回體中本部分的字節(jié)位置

Content-Range: bytes 21010-47021/47022

Content-Type

返回內容的MIME類型

Content-Type: text/html; charset=utf-8

Date

原始服務器消息發(fā)出的時間

Date: Tue, 15 Nov 2010 08:12:31 GMT

ETag

請求變量的實體標簽的當前值

ETag: “737060cd8c284d8af7ad3082f209582d”

Expires

響應過期的日期和時間

Expires: Thu, 01 Dec 2010 16:00:00 GMT

Last-Modified

請求資源的最后修改時間

Last-Modified: Tue, 15 Nov 2010 12:45:26 GMT

Location

用來重定向接收方到非請求URL的位置來完成請求或標識新的資源

Location: http://域名/5210.html

Pragma

包括實現特定的指令,它可應用到響應鏈上的任何接收方

Pragma: no-cache

Proxy-Authenticate

它指出認證方案和可應用到代理的該URL上的參數

Proxy-Authenticate: Basic

Refresh

應用于重定向或一個新的資源被創(chuàng)造,在5秒之后重定向(由網景提出,被大部分瀏覽器支持)

Refresh: 5; url=http://域名/5210.html

Retry-After

如果實體暫時不可取,通知客戶端在指定時間之后再次嘗試

Retry-After: 120

Server web

服務器軟件名稱

Server: Apache/1.3.27 (Unix) (Red-Hat/Linux)

Set-Cookie

設置Http Cookie Set-Cookie: UserID=JohnDoe; Max-Age=3600; Version=1

Trailer

指出頭域在分塊傳輸編碼的尾部存在 Trailer: Max-Forwards

Transfer-Encoding

文件傳輸編碼

Transfer-Encoding:chunked

Vary

告訴下游代理是使用緩存響應還是從原始服務器請求

Vary: *

Via

告知代理客戶端響應是通過哪里發(fā)送的

Via: 1.0 fred, 1.1 xxxxx.com (Apache/1.1)

Warning

警告實體可能存在的問題

Warning: 199 Miscellaneous warning

WWW-Authenticate

表明客戶端請求實體應該使用的授權方案

WWW-Authenticate: Basic

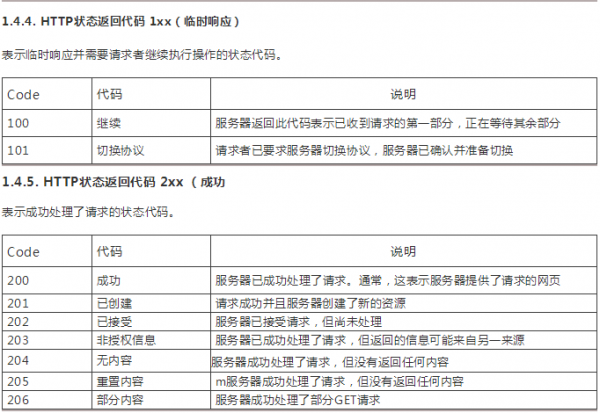

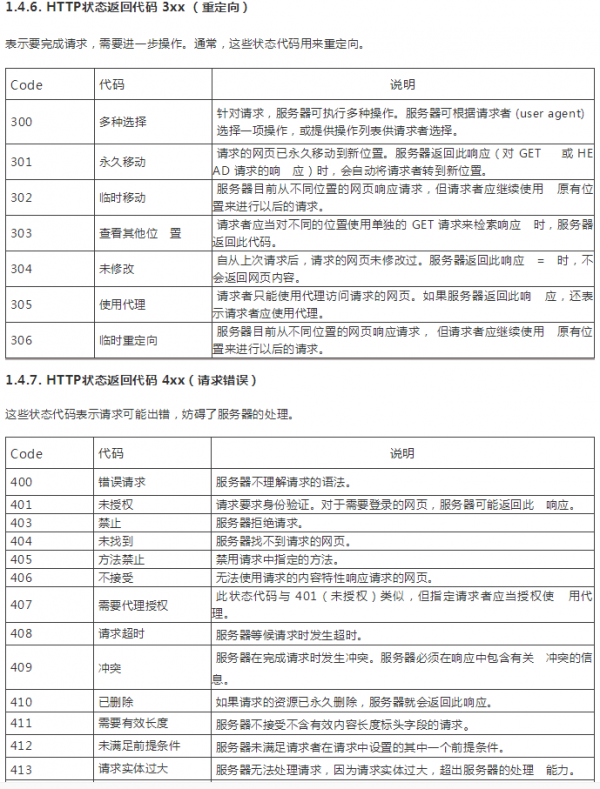

1.4.4. HTTP狀態(tài)返回代碼 1xx(臨時響應)

滲透測試中遇到很多知識點要消化,如果對滲透測試有具體詳細的需求可以找專業(yè)的網站安全公司來處理解決防患于未然。

我們專注高端建站,小程序開發(fā)、軟件系統定制開發(fā)、BUG修復、物聯網開發(fā)、各類API接口對接開發(fā)等。十余年開發(fā)經驗,每一個項目承諾做到滿意為止,多一次對比,一定讓您多一份收獲!

更新時間:2025-05-01 23:51:32

更新時間:2025-05-01 23:51:32 開發(fā)經驗

開發(fā)經驗 901

901